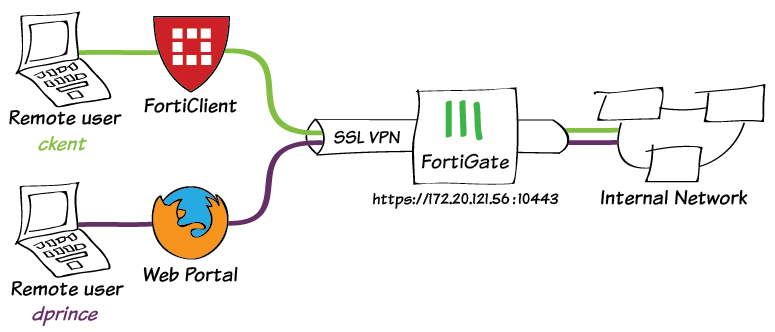

En este artículo vamos a fijarnos en la configuración de una VPN para conectarnos remotamente a nuestro trabajo si disponemos de un Firewall Fortigate.

¿Qué és una VPN?

Una VPN (Virtual Private Network) és una connexión privada y a la vez encryptada que se realiza a través de Internet, para crear una connexión o red privada dentro la la red pública que és Internet.

Normalmente las connexiones VPN pueden ser:

- Site to Site: Connexión entre distintas sedes de la empresa.

- Site to Client: Connexiones privadas desde ordenadores, móbiles y tablets hacia nuestra empresa.

En este artículo vamos a fijarnos en las connexiones de cliente.

Imaginemos pues que trabajamos en una empresa y queremos conectarnos de forma remota y segura. Para hacerlo, utilizaremos un pequeño software que realizará dicha connexión. Una vez connectados a nuestra empresa y dependiendo de la configuración de la VPN tendremos acceso a toda nuestra empresa o a ciertos recursos (Servidores, segmentos de red,…)

¿Qué tipo de VPN Cliente existen?

A continuación vamos a ver qué tipos de VPN Cliente existen. Basicamente existen 2 tipos de connexiones VPN Cliente:

-

IPSec VPN Client

Estas conexiones utilizan el protocolo IPSec, estas conexiones son las más comunes y pueden configurarse en la mayoría de routers y firewalls que tienen funciones de VPN. El único inconveniente és que utilizan puertos UDP (4500 y 500), con lo que si estamos en un hotel o conectados a alguna red con restricciones, no podremos conectar.

-

SSLVPN Client

Éstas connexiones, utilizan el puerto 443 con lo que no tendremos las restricciones de connexiones wifi, ya que se utiliza el puerto de navegación https estandard.

SSL-VPN Fortigate.

¿Como configurar una SSLVPN en Fortigate?

Antes de empezar con la configuración de la SSLVPN, tenemos que asegurar que tengamos el puerto 443 redirigido a la IP de nuestro Firewall que conecta con el router de Internet.

Una vez tengamos nuestro Fortigate configurado para navegar, tendremos que seguir los siguientes pasos para habilitar la connexión SSLVPN desde cualquier lugar fuera de nuestra oficina:

- Configurar Usuario

- Vamos al menú User & Device -> User Definition y añadimos un nuevo usuario

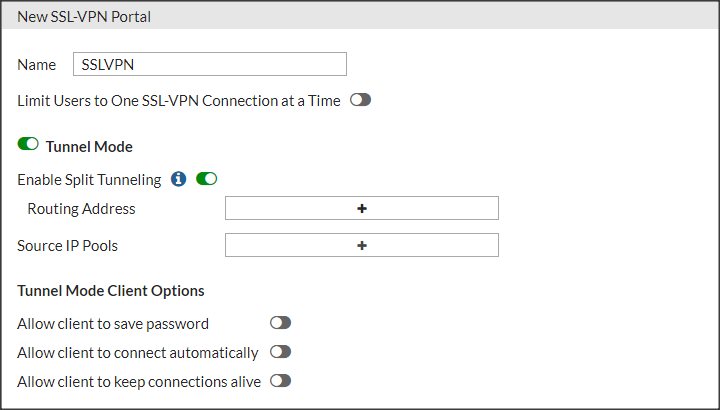

- Configurar Portal SSLVPN

- Accedemos al menú VPN -> SSL-VPN Portals y añadimos un nuevo portal

-

- Solo rellenaremos los siguientes campos

- En Routing Address pondremos el rango o equipos a los que queremos tener acceso.

- En Source IP Pools dejaremos el rango por defecto que lleva Fortigate, este es el SSLVPN_TUNNEL_ADDR1. Es la IP que tendrá la interfície VPN de nuestro ordenador una vez nos conectemos por VPN.

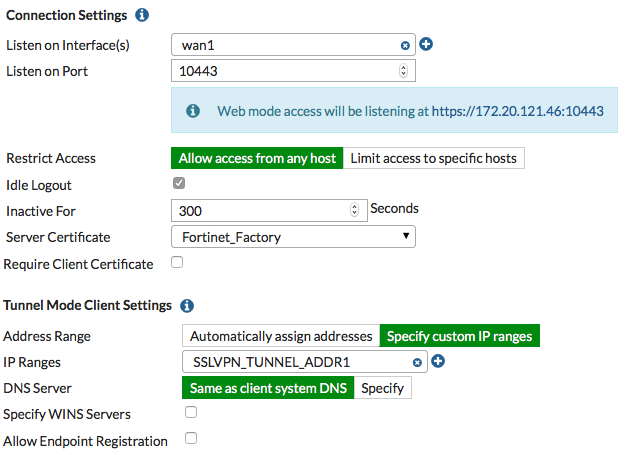

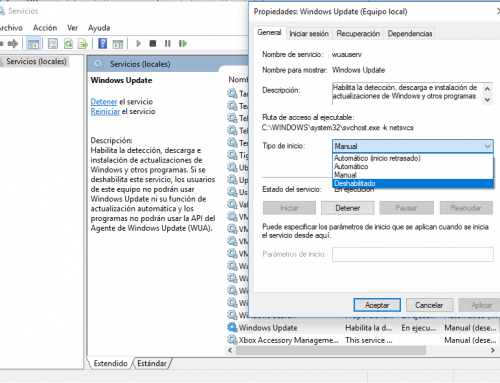

- A continuación accedemos al menú VPN-> SSL-VPN Settings

-

- Escogemos la interfície de Internet que tengamos configurada.

- En el puerto pondremos el puerto 443 (para evitar bloqueos de las conexiones wifi públicas)

- Finalmente mapearemos nuestro usuario, con el portal que hayamos creado

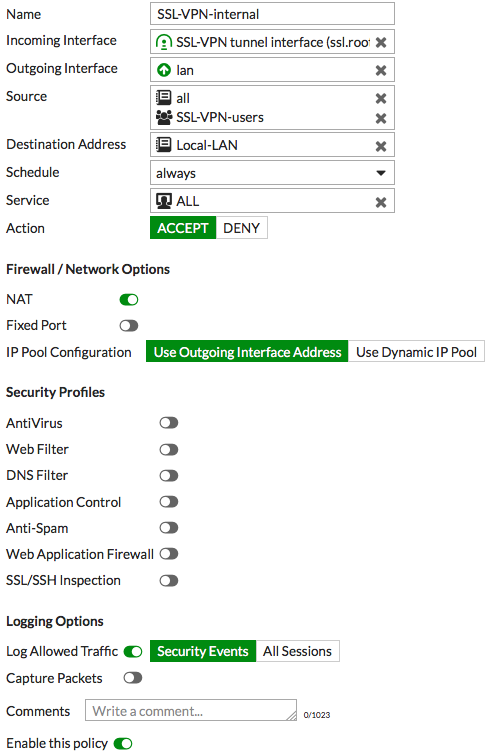

- Configurar política de firewall para permitir la conexión desde la SSLVPN a nuestra red local.

- A continuación tenemos que ir al menú Policy & Objects -> IPv4 Policy

- Añadiremos una política para permitir la entrada desde la interfície SSLVPN con el rango SSLVPN_TUNNEL_ADDR1 hasta nuestra rango que hemos habilitado en la configuración del portal SSLVPN. (Routing Address), para el usuario especificado.

Finalmente solo nos quedará configurar el cliente Forticlient para realizar la connexión SSLVPN.

A partir de ahora ya podréis disfrutar de conexiones totalmente seguras hacia vuestra empresa con la tranquilidad que nadie pueda capturar y sobretodo analizar el tráfico, ya que este está encryptado.

La información de este artículo se ha extraído de la página oficial de Fortigate, puedes encontrar la información en este link.

Puedes consultar más artículos relacionados con redes de comunicación a través de este link.

Nos vemos por las redes!

De mucha utilidad, se agradece bastante.

Muchas gracias por tu mensaje! Estamos encantados de recibir vuestros comentarios.

Si deseas que publiquemos algun artículo de tu interés solo tienes que proponerlo.

Hasta pronto

como configuramos nuestro Forticlient? que parámetros adicionales requiere?

Tengo FortiWiFi 60e con FortiOS 6.0.4, es aplicable la misma config en la versión de mi Router? alguna otra guía?

Gracias.-

Hola Marcelo,

En principio, para configurar el Forticlient, solo necesitas que poner la IP externa de tu conexión a Internet y el usuario/password que hayas configurado.

No tengo hecha la guía de configuración del Forticlient, estamos trabajando en ello. De mientras puedes consultar la documentación de Fortinet.

Gracias por tu comentario y hasta luego!

hola, quiera conectarme entre sucursales pero no configuré nunca un equipo Fortinet.

Tengo un FortiWiFi 60 E y la otra sucursal tengo un Cisco RV042 y quiero conectarme para imprimir localmente desde el forti al cisco.

Como debería configurar VPN?

Hola,

Para esta configuración tienes que ver qué posibilidades te da el router Cisco RV042. En principio tendrías que poder configurar una VPN IPSEC.

No tenemos documentación sobre como configurarlo en estos momentos.

Gracias.

Hola, tengo 2 firewall Fortinet los cuales están conectados entre si con vpn y en la empresa se puede hacer ping de lado a lado. Mi problema empieza cuando no puedo ingresar desde fuera a cierto segmento. Esto lleva pasando unas semanas y no logro dar con la solución. Ambas vpn configuradas son Site to Site.

Espero me puedan orientar.

Hola Alexander,

Gracias por tu comentario.

El problema suele venir por rutas o por no adicionar el segmento de red en la configuración del cliente VPN.

1. Comprueba que tengas el segmento de red al que quieras acceder desde el cliente VPN creado en el cliente VPN.

2. Que tengas las políticas de firewall bien definidas.

3. Las rutas estén bien definidas.

Si todo esto es correcto tendría que funcionar.

Gracias y hasta pronto.

Hola, tenemos configurada una VPN en un Fortigate 90D. El problema que tengo es que permite 10 conexiones a la vez como maximo. Leyendo tu instructivo veo que esta configurada con la opcion «automatically assing addresses» que justamente asigna 10 ip’s. Y usted en su instructivo usa «Specify custom ip Ranges». ¡¿Cambiando este parametro permitiria mas conexiones? ¡¿O no tiene nada que ver?

Desde ya, muchas gracias!

Hola Catriel,

Disculpa el retardo en la respuesta. Según datasheet el Fortigate 90D soporta más de 10 conexiones simultaneas.

Por defecto creo que te crea esa res con 10 ips disponibles, con lo que solo podrían tener ip 10 equipos remotos (siempre que utilizen la conexió VPN de red y no el portal)

Con lo que si modificas esa red permitiras mas conexiones simultaneas y no te verás limitado por ese parámetro.

Gracias.

Hola soy nuevo en esto y tengo que solucionar un problema para una empresa, tal vez sea muy sencillo para ustedes ayudarme.

Tengo un cliente que necesita compartir voz y datos entre sus oficinas principales y sus filiales, lo que mas necesitan es compartir sus extensiones de la sucursal principal con las filiales esto para reducir costos y que los clientes internos puedan comunicarse entre ellos rápidamente.

Alguien podrá ayudarme con alguna solución de equipamiento? Gracias.

Hola Mike,

Podrías poner un firewall Fortigate en la central i crear 2 redes una de datos y la otra de voz. Luego en las sucursales poner otros firewall Fortigate (pueden ser de menos potencia si las sucursales són más pequeñas). A partir de ahi, tendrías que crear las VPN site-to-site correspondientes y dejar que las redes de voz de las delegacions y la de la central se vean.

Como equipo para centralita de voz, tienes muchas alternativas: Asterisk, Cisco, Aastra…

Espero que te haya servido de ayuda.

hola Gente, necesito ayuda. Tengo un GuacamoleServer dentro de la red interna de la empresa. para acceder desde fuera (mi casa) donde instalo el OpenVNP? (para tener un acceso mas seguro).

Este es la estructura actual:

mi casa—–>internet——>fortinet(mi empresa)—–>—–(guacamole server 10.0.0.35).

Ahora estoy accedo abriendo directamente un puerto en el fortinet, pero me parece poco seguro.

Gracias por la ayuda

Magnífico post , ya puedo gestionar mi red y mis clientes desde mi casa, muchísimas gracias

Hola, tengo un problema, espero me puedan ayudar, en mi fortigate tengo LAN y 2 vpns, la 1ra vpn es wan1, y la 2da. es el forticlient, sí yo le hago un ping desde la 1ra vpn es exitoso, pero si él ping sale de la 2da vpn q es el forticlient no es exitoso, saben cómo se pueden comunicar entre sí, el forticlient no se puede comunicar con los demás pero los demás si pueden? ambas están configuradas con Ipsec, por política, dial up, preshared key, Phase1, Phase2, IKEv2.

Les agradecería mucho su ayuda